Стремительные тенденции развития мобильных технологий тесно связаны с высоким риском утечки информации. Передача различного рода данных, включая информацию личного, либо секретного характера несет в себе заинтересованность третьих лиц. В данное время рынок наводнён рекламными проспектами всевозможных “стартапов”, предлагающих решения по безопасности. К сожалению, такие предложения, как правило, содержат красивые маркетинговые клише, без криптографической конкретики и действенных механизмов обеспечения конфиденциальности информации. Наша компания сосредоточила свои усилия на создании экосистемы мобильной безопасности с применением сертифицированных в РК средств криптографической защиты информации, интегрированных с легитимными Удостоверяющими центрами и PKI-системами и имеющими собственные, готовые мобильные приложения, каждое из которых закрывает свой сегмент обеспечения безопасности.

Решения мобильной безопасности условно разделены на два направления:

Интеграционное

Компанией разработаны и сертифицированы средства криптографической защиты (далее СКЗИ) для всех основных мобильных платформ: iOS, ANDROID, WINDOWS (mobile). Кроме сертифицированного СКЗИ для мобильных платформ компания предлагает широкий спектр решений и Frame Work для организации защиты информации на распространенных мобильных устройствах, обеспечивая возможность встраивания сертифицированной криптографии в мобильные решения сторонних разработчиков. Встраиваемые решения обеспечивают не только работу с ЭЦП, но и взаимодействия с сервисами ИОК (PKI) в части регистрации пользователей и выпуска сертификатов шифрования в безопасном режиме непосредственно из мобильных приложений. Данный набор решений в первую очередь ориентирован на максимальное упрощение взаимодействия пользователя с УЦ и работы с ЭЦП и ключами шифрования посредством мобильных приложений.

Готовые мобильные решения

Основным преимуществом использования готовых мобильных решений является гарантированная безопасность использования приложений в корпоративном сегменте с обеспечением многоуровневой безопасности (процесс регистрации, использования и хранения данных). При этом для типовых решений предусмотрено наличие собственной серверной части, которая разворачивается у Заказчика и в дальнейшем принадлежит и управляется его административным персоналом. Компания-поставщик при этом не имеет никаких средств доступа к его инфраструктуре и не имеет каких-либо возможностей повлиять на работу его системы. Среди готовых мобильных приложений имеются варианты для создания защищенной почты и мессенджеров, обеспечивающих адресное шифрование (от пользователя А к пользователю B) на ключах, выданных доверенным ИОК предприятия, а также приложений для совершения зашифрованных звонков. Среди готовых мобильных решений, предоставляемых нашей компанией “под ключ” являются:

- Защищенная мобильная почта «Vista Mail» с клиентами для iOS, Android и Windows;

- Защищенная переписка «Crypto MSG» (мессенджер-аналог WhatsApp) с клиентами для iOS, Android и Windows;

- Защищенная голосовая связь «Crypto SPK» с клиентами для iOS, Android (включая концепцию защищенного смартфона со специализированной операционной системой).

Представленные вашему вниманию продукты по защите информации в мобильных решениях позволят отойти от сложившегося стереотипа «мобильно – не безопасно!».

Мобильные приложения в рамках концепции “Мобильная безопасность” имеют встроенные СКЗИ ТУМАР-CSP для следующих платформ:

- iOS;

- Android;

- Windows Phone 8.

Для реализации безопасного и удобного механизма регистрации пользователей и получения ключевой информации все пользовательские приложения генерируют ключевую информацию строго в локальной области приложения, которая недоступна для просмотра через iTunes или с компьютера, к которому подключено устройство на базе Android, а также с использованием шифрования ключевого контейнера на пароле, задаваемом пользователем.

Взаимодействие с ИОК (PKI) осуществляется с использованием специализированного, защищенного протокола – Certificate Management Protocol. Преимущество данного подхода в том, что, получив от УЦ ПИН-конверт с регистрационными данными (ID и Password), пройдя предварительную сверку личности, пользователь может сразу подать заявку на получение сертификата с мобильного устройства, указав полученные от УЦ регистрационные данные.

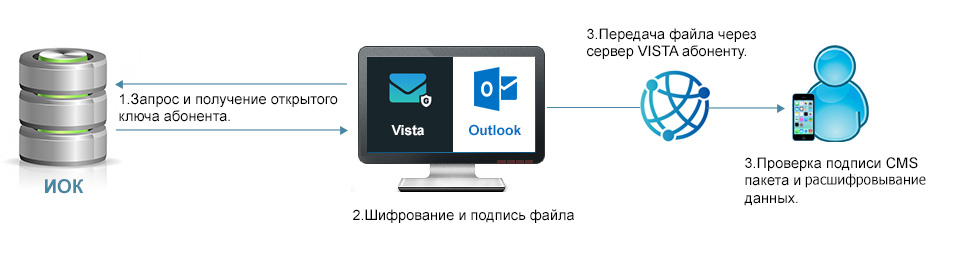

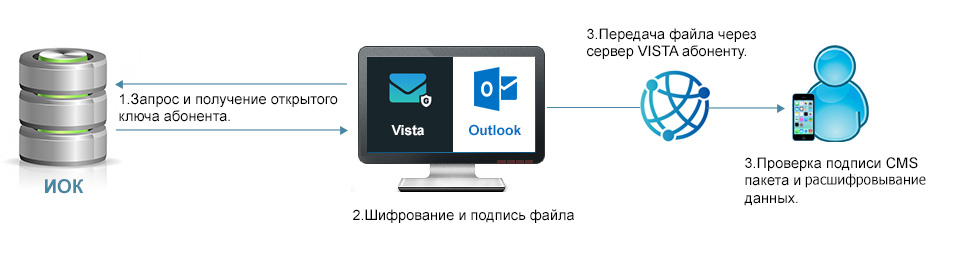

Для работы с защищенными приложениями, реализующими функциональность почтовых клиентов или мессенджеров, регистрация пользователя одобряется администратором серверной части системы защиты информации. При этом пользователь получает не только сертификаты ЭЦП, позволяющие подписывать все выполняемые транзакции для гарантии их неизменности, но и сертификаты шифрования данных. Работа с сертификатами, выдаваемыми ИОК, позволяет организовать гарантированно защищенную передачу данных с использованием принципа адресности шифрования, когда данные зашифровываются на открытый ключ абонента-получателя и могут быть расшифрованы только самим получателем с использованием его закрытого ключа. В данном подходе заключается основное отличие от систем шифрования, применяемых в популярных мессенджерах, когда формированием ключа шифрования занимается приложение и серверная часть, и который может быть легко скомпрометирован самим разработчиком решения. Также, наличие самой серверной части в ведении владельца системы, гарантирует полную независимость от сторонних разработчиков. При этом все данные хранятся на серверной части только до получения их адресатом и только в зашифрованном виде. Типовая схема работы приложения «Crypto SPK» представлена на рисунке ниже:

Одним из главных преимуществ применения готовых решений по мобильной безопасности является наличие собственной серверной части без возможности внесения изменений в нее разработчиками и управлением доверенными администраторами Заказчика, а также наличие готовых программных клиентов для ОС Windows, позволяющих взаимодействовать пользователям мобильных приложений со своими коллегами, находящимися внутри организации и работающими за обычными стационарными компьютерами. Имеются реализации «Crypto SPK» (криптомессенджер) для ОС Windows, а мобильные клиенты «Vista» могут взаимодействовать как с собственным почтовым приложением, разработанным «Гамма Технологии», так и с любыми стандартными почтовыми клиентами (Outlook, The Bat и т.д.) посредством специализированного сервиса-агента Vista, функционирующего под ОС Windows и обеспечивающего прозрачную интеграцию с почтовыми клиентами сторонних производителей. Для пользователя, работа с защищенной почтой ничем не отличается от обычного использования почты.

Поддерживаемые алгоритмы:

- СТ РК ГОСТ Р 34.11-2015 (ГОСТ Р 34.11-2012) «Информационная технология. Криптографическая защита информации. Функция хэширования»;

- СТ РК ГОСТ Р 34.10-2015 (ГОСТ Р 34.10-2012) «Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи»;

- ГОСТ 34.310-2004 «Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи»;

- ГОСТ 34.311-95 (ГОСТ Р 34.11-94) «Информационная технология. Криптографическая защита информации. Функция хэширования»;

- ГОСТ 28147-89 «Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования».